Скачать с ютуб Exploiting Polkit pkexec LPE Vulnerability (CVE-2021-4034) - TryHackMe "PwnKit" Room в хорошем качестве

PwnKit

pkexec

polkit

PolicyKit

CVE-2021-4034

2021-4034

CVE

exploit

vulnerability

Qualys

TryHackMe

memory corruption

out of bounds

ENV

envp

argv

SUID

LPE

privilege escalation

PrivEsc

path injection

pen-testing

pentest

OSCP

penetration test

redteam

offsec

infosec

cybersecurity

training

ethical hacking

zeroday

zero day

n day

bug

tutorial

walkthrough

guide

hacking

hack

cyber

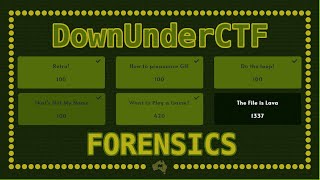

CTF

capture the flag

security

vulnerabiliy

exploitation

beginner

n00b

gcc

Try Hack Me

THM

PWNKIT

4034

vuln

Из-за периодической блокировки нашего сайта РКН сервисами, просим воспользоваться резервным адресом:

Загрузить через dTub.ru Загрузить через ClipSaver.ruСкачать бесплатно Exploiting Polkit pkexec LPE Vulnerability (CVE-2021-4034) - TryHackMe "PwnKit" Room в качестве 4к (2к / 1080p)

У нас вы можете посмотреть бесплатно Exploiting Polkit pkexec LPE Vulnerability (CVE-2021-4034) - TryHackMe "PwnKit" Room или скачать в максимальном доступном качестве, которое было загружено на ютуб. Для скачивания выберите вариант из формы ниже:

Загрузить музыку / рингтон Exploiting Polkit pkexec LPE Vulnerability (CVE-2021-4034) - TryHackMe "PwnKit" Room в формате MP3:

Роботам не доступно скачивание файлов. Если вы считаете что это ошибочное сообщение - попробуйте зайти на сайт через браузер google chrome или mozilla firefox. Если сообщение не исчезает - напишите о проблеме в обратную связь. Спасибо.

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса savevideohd.ru

Exploiting Polkit pkexec LPE Vulnerability (CVE-2021-4034) - TryHackMe "PwnKit" Room

Video walkthrough for the new @RealTryHackMe "PwnKit" Room by MuirlandOracle. We'll investigate, exploit and mitigate the recently discovered memory corruption vulnerability (read/write out-of-bounds) in Polkit's pkexec, a SUID-root program that is installed by default on every major Linux distribution. This easily exploited vulnerability (CVE-2021-4034) allows any unprivileged user to gain full root privileges on a vulnerable host by exploiting this vulnerability in its default configuration. Hope you enjoy 🙂 #TryHackMe #PwnKit #Polkit #pkexec #CVE-2021-4034 ↢TryHackMe↣ https://tryhackme.com/room/pwnkit / realtryhackme / discord ↢PwnKit↣ https://blog.qualys.com/vulnerabiliti... https://www.qualys.com/2022/01/25/cve... https://ryiron.wordpress.com/2013/12/... https://github.com/ly4k/PwnKit https://github.com/clubby789/CVE-2021... 👷♂️Resources🛠 https://cryptocat.me/resources ↢Chapters↣ Start: 0:00 Introduction and Deploy (Info): 0:53 Background (Tutorial): 1:30 Exploitation (Practical): 6:13 Technical Details (Qualys blog): 8:30 Exploit PoC Code Review: 14:20 Remediations (Tutorial): 16:18 Conclusion (Info): 17:37 End: 18:03

![Burp Suite Certified Practitioner (BSCP) Review + Tips/Tricks [Portswigger]](https://i.ytimg.com/vi/L-3jJTGLAhc/mqdefault.jpg)